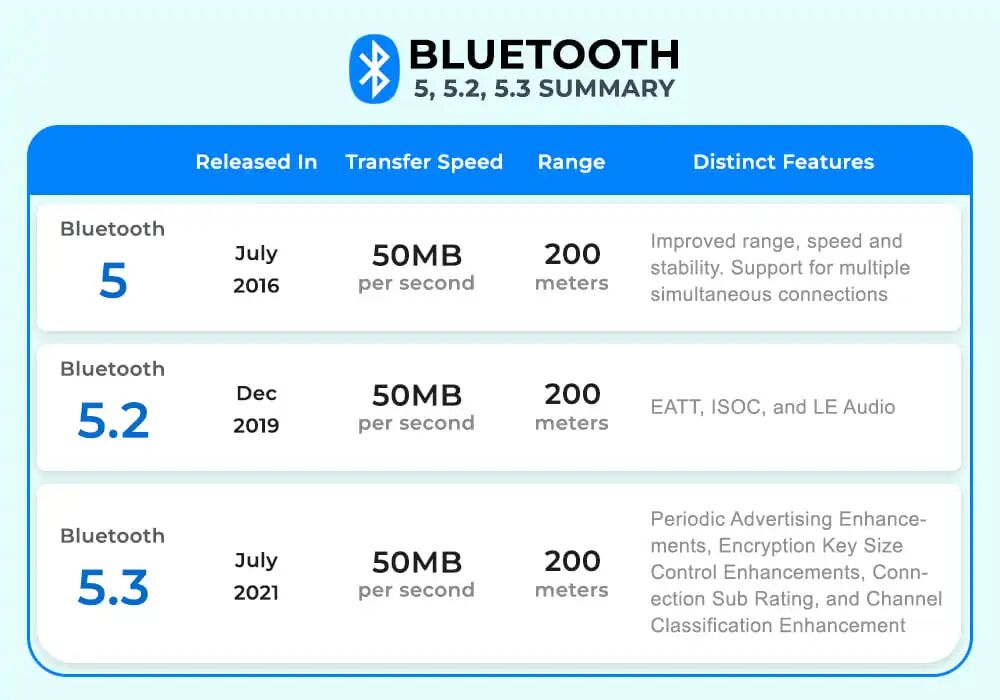

近日,国家安全部公众号发布的《谨防蓝牙成獠牙》一文,戳中了很多人日常使用的“盲区”——我们每天离不开的无线耳机、智能手表、无线键盘等蓝牙设备,看似“一键连接”很安全,实则在射频信号传输、协议交互、固件运行的全链路中,暗藏可被不法分子利用的安全漏洞,小到泄露个人隐私,大到威胁国家秘密安全。要读懂蓝牙的安全风险,首先要明确其核心支撑——蓝牙射频技术。蓝牙射频技术是蓝牙设备实现无线通信的底层基础,属于短距离射频通信技术的一种,核心工作在2.4GHz ISM(工业、科学、医疗)免费频段,该频段无需授权即可使用,也正因如此,其信号传播的开放性和共享性,成为安全风险的重要源头。蓝牙射频技术的核心作用是将设备的数据(音频、文本、定位等)转换为射频电磁波,通过天线发射出去,同时接收其他蓝牙设备发射的射频信号并还原为数据,实现设备间的无线配对与数据交互。其工作模式主要分为广播模式和连接模式:广播模式下,设备主动发送包含自身MAC地址、设备型号、固件版本等信息的射频广播信号,供周边设备扫描发现;连接模式下,配对成功的两台设备通过固定信道传输数据,信道会动态切换以降低干扰,但本质仍属于开放空间的无线传输,无物理隔离屏障。此外,蓝牙射频技术的传输距离、功耗与安全性能密切相关,比如经典蓝牙传输距离约10米,低功耗蓝牙(BLE)距离可达几十米,而高增益天线可将射频信号接收范围扩展至百米,进一步放大了安全风险。今天我们就从射频技术底层逻辑出发,拆解蓝牙设备的风险本质、攻击路径,再结合国安机关提示,给出硬核防护方案。 蓝牙“便捷”的背后:射频与协议的天然脆弱性

蓝牙“便捷”的背后:射频与协议的天然脆弱性

蓝牙作为短距离无线通信技术,核心是通过2.4GHz ISM频段的射频信号,实现设备间的配对、连接与数据传输,其“一键连接”的便捷性,源于设计上对“快速配对、低功耗、广兼容”的优先考量,却也牺牲了部分安全冗余,在射频信号广播、协议认证、固件执行三大关键环节,留下了可被攻击的“缺口”。从射频底层看,蓝牙信号本质是开放空间传播的电磁波,无物理隔离屏障,只要在信号覆盖范围(通常10米内,高增益天线可扩展至百米),任何支持蓝牙协议的设备都能扫描到广播信号;从协议层面看,蓝牙配对、认证、数据传输的流程中,部分老旧设备或低成本设备存在协议漏洞、认证机制缺失问题,无法有效校验指令来源;从固件层面看,设备内置的控制程序(固件)若未及时更新,会残留已知漏洞,成为攻击者的“突破口”。四大攻击路径:蓝牙如何沦为“窃密工具”?

国家安全部文章明确披露了不法分子利用蓝牙漏洞实施攻击的核心手段,从射频与技术原理角度,可拆解为四大高频攻击场景,每一种都直击蓝牙安全痛点:1. 静默监听:射频接管+固件漏洞,“无声”窃听

这是最常见的蓝牙攻击方式,核心利用设备未修复的固件漏洞与射频信号强制配对能力。技术原理:攻击者通过射频扫描工具,捕获周边蓝牙设备的广播信号,识别设备型号与固件版本;若设备存在未修复漏洞,攻击者可发送恶意射频信号,绕过正常配对流程,实施静默强制配对,数秒内即可近距离接管设备音频模块。攻击后果:利用设备麦克风进行环境窃听,捕捉通话内容、办公对话;同时可获取设备实时定位,精准掌握用户活动轨迹,全程无任何配对提示,用户完全无法察觉。2. 数据窃取:指令伪造+无认证传输,隐私“裸奔”

部分智能蓝牙设备(如健康手环、无线键盘)为简化流程,采用直接工作配对模式,不认证指令来源,给了攻击者可乘之机。技术原理:攻击者通过射频信号分析,破解设备数据传输格式,向蓝牙设备发送特殊格式的伪造数据指令;设备因无指令校验机制,会默认执行指令,攻击者进而控制设备数据传输通道。攻击后果:实时监控用户身体数据(心率、血压、运动轨迹)、盗取手机推送信息、窃取无线键盘输入的账号密码、办公文档等核心数据,个人隐私与工作信息彻底暴露。3. 固件篡改:PIN码拦截+射频伪装,设备“彻底叛变”

这是危害最严重的攻击手段,核心突破设备身份认证环节,直接控制设备底层程序。技术原理:蓝牙设备首次连接需通过PIN码验证身份,攻击者利用射频中间人攻击,在PIN码传输环节拦截数据,伪装成目标设备完成身份认证,获取设备完全控制权限;进一步可通过射频信号向设备写入恶意固件程序,覆盖原有正常固件。攻击后果:设备彻底被攻击者控制,沦为“窃密终端”,可长期执行窃听、数据回传、远程控制等恶意操作,且常规重启、重置无法恢复,涉密设备若遭篡改,将直接威胁国家秘密安全。4. 实施跟踪:射频嗅探+地址关联,轨迹“全程曝光”

蓝牙设备的唯一硬件地址(MAC地址) 是固定不变的,攻击者可通过射频信号持续嗅探,关联用户身份与活动轨迹。技术原理:攻击者部署蓝牙射频嗅探设备,在商场、写字楼、交通枢纽等公共场所,持续扫描周边蓝牙设备的MAC地址;通过长期跟踪同一MAC地址的信号出现位置、时间,关联用户日常活动轨迹、工作地点、居住区域。攻击后果:精准绘制用户行动画像,侵犯个人隐私;若目标为涉密人员,可通过轨迹分析锁定涉密场所,为后续深度窃密提供支撑。硬核防护指南:守住蓝牙安全底线

面对蓝牙设备的潜在风险,无需过度恐慌,但必须摒弃“重便捷、轻安全”的认知,尤其是涉密岗位人员,需严格执行保密制度,从意识、设备、技术、习惯四大维度,筑牢蓝牙安全防线:1. 强化安全意识:涉密场景,蓝牙“零使用”

核心原则:严禁在涉密环境(涉密办公室、涉密会议室、涉密机房)使用任何蓝牙设备,包括无线耳机、智能手表、无线键盘、蓝牙音箱等,杜绝蓝牙射频信号穿透物理隔离,造成泄密。警惕陷阱:对任何以“提升效率、方便办公”为名的无线连接方案保持警惕,坚决不突破“涉密设备不无线、无线设备不涉密”的安全底线。2. 完善设备管理:涉密设备,“禁用+有线”双保障

涉密设备改造:涉密计算机、涉密信息系统投入使用前,必须拆除或禁用蓝牙模块(硬件拆除优先,软件禁用为辅),从根源上阻断蓝牙射频信号传输通道。外接设备选择:涉密场景确需使用外接设备(键盘、鼠标、耳机),必须采用有线连接方式,避免无线设备带来的安全风险。3. 定期更新固件:封堵射频与协议漏洞

养成习惯:定期检查手机、无线耳机、智能手表等常用蓝牙设备的官方固件更新公告,及时安装更新包,修复已知的射频配对漏洞、协议认证漏洞、固件执行漏洞,提升设备防护能力。避坑提醒:仅从设备官方渠道(官网、官方APP)下载固件更新,拒绝第三方来源更新包,防止固件被提前植入恶意程序。4. 谨慎处理配对请求:异常信号,“断开+排查”

警惕异常提示:当蓝牙设备突然弹出非本人操作的配对请求、连接提示,或设备出现莫名卡顿、自动重启、麦克风异常激活等情况,立即提高警惕。应急处理:第一时间断开蓝牙连接,关闭设备蓝牙功能;检查已配对设备列表,删除陌生设备;必要时恢复设备出厂设置,排查是否存在恶意程序。5. 关闭“可见性”:射频隐身,降低攻击概率

核心操作:将蓝牙设备的“可见性”关闭,或设置为“仅限已配对设备可见”,避免设备主动广播射频信号,被攻击者扫描发现。日常习惯:不使用蓝牙设备时,及时关闭蓝牙功能,减少射频信号暴露时间,从源头降低被嗅探、被攻击的概率。总结:便捷不能以安全为代价

蓝牙设备的“一键连接”,本质是射频技术与通信协议的高效融合,但便捷的背后,是开放射频环境与简化安全设计带来的固有风险。从个人隐私泄露到国家秘密威胁,蓝牙攻击的危害远超我们的日常认知。在这里,射频学堂提醒每一位读者:科技向善,安全为先。日常使用蓝牙设备时,多一份警惕、多一份规范,守住安全细节;涉密岗位人员更要严守保密纪律,杜绝侥幸心理,不让小小的蓝牙设备,成为危害国家安全的“獠牙”。参考文章

国家安全部公众号《谨防蓝牙成獠牙》(2026年5月11日发布)中国新闻网《一键连接或成一键失守 国安机关揭露蓝牙设备背后的窃密陷阱》(2026-05-11)每日经济新闻《一键连接或成一键失守 国安机关揭露蓝牙设备背后的窃密陷阱》(2026-05-11)#射频学堂#射频基础#射频技术#无线通信#电子工程师#车载射频

版权声明

射频学堂发布的原创及转载内容,版权均归原作者所有,文中观点仅代表作者本人,射频学堂仅作知识分享与传播使用。如需转载或引用,请联系原作者获得授权。

射频学堂转载、转述网络文章时,均会注明来源与作者;无法溯源来源的文章除外。如涉及版权问题或有异议,请及时与我们联系:VX:RF_Centered。

商务合作、广告推广、转载授权及射频社群交流等事宜,可添加微信:RF_Centered,并注明合作事项。

蓝牙“便捷”的背后:射频与协议的天然脆弱性

蓝牙“便捷”的背后:射频与协议的天然脆弱性