黑盒量子密钥分发系统的自动化渗透测试 | 国防科大等团队NSR

近日,国防科技大学研究团队与合作单位共同研究,在仅获知量子密钥分发系统的公开信息条件下,只接入量子信道和经典信道,完成黑盒场景下量子密钥分发系统的自动化渗透测试实验验证,获取达98.97%的筛后密钥,为量子密钥分发安全验证及测试评估提供全新技术手段。

相关成果以 “Penetration testing of quantum key distribution system as a black box” 为题,在线发表于《国家科学评论》(National Science Review)。该研究得到了“量子通信与量子计算机”国家科技重大专项、国家自然科学基金面上项目以及中国博士后科学基金等多个项目的资助。

研究背景

量子密钥分发(QKD) 协议虽然在原理上具备信息论可证的安全性,但实际设备与理想模型之间的偏差,一直是QKD规模化落地应用面临的核心难题。以往已知的诸多QKD实际安全性测评方法均属于“白盒”测试——需要了解 QKD 系统的内部架构细节,接入系统内部接口,并人工精细调试测试参数。然而,在真实应用场景的测评中,对目标系统了解有限甚至是未知的“黑盒”。随着QKD技术向大规模网络化实地部署加速演进,面向 “黑盒”场景的在线安全性评估需求变得愈发迫切。

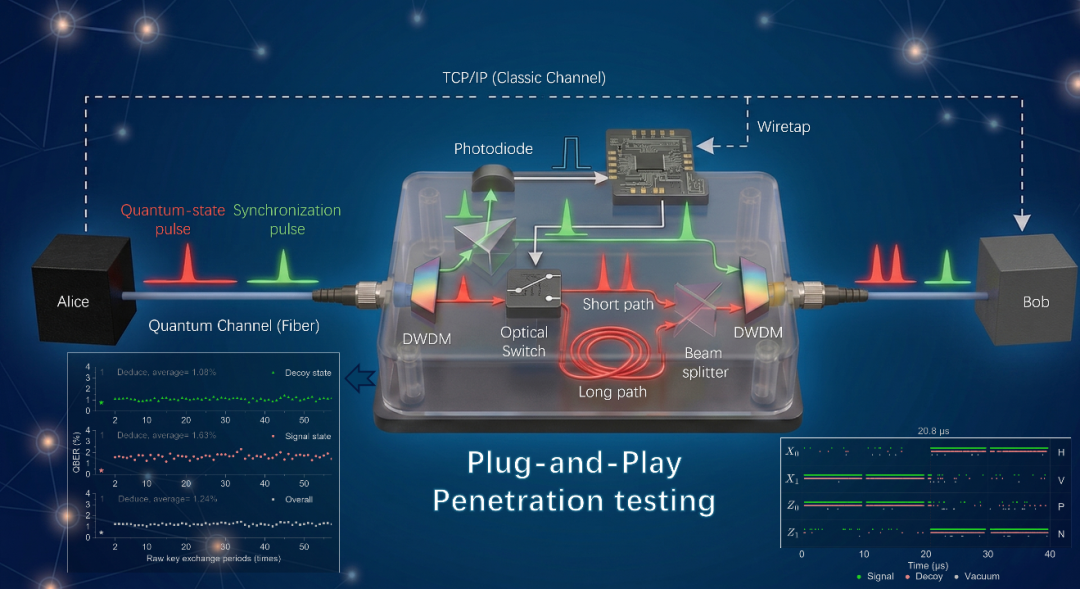

核心突破:即插即用型“黑盒”渗透测试

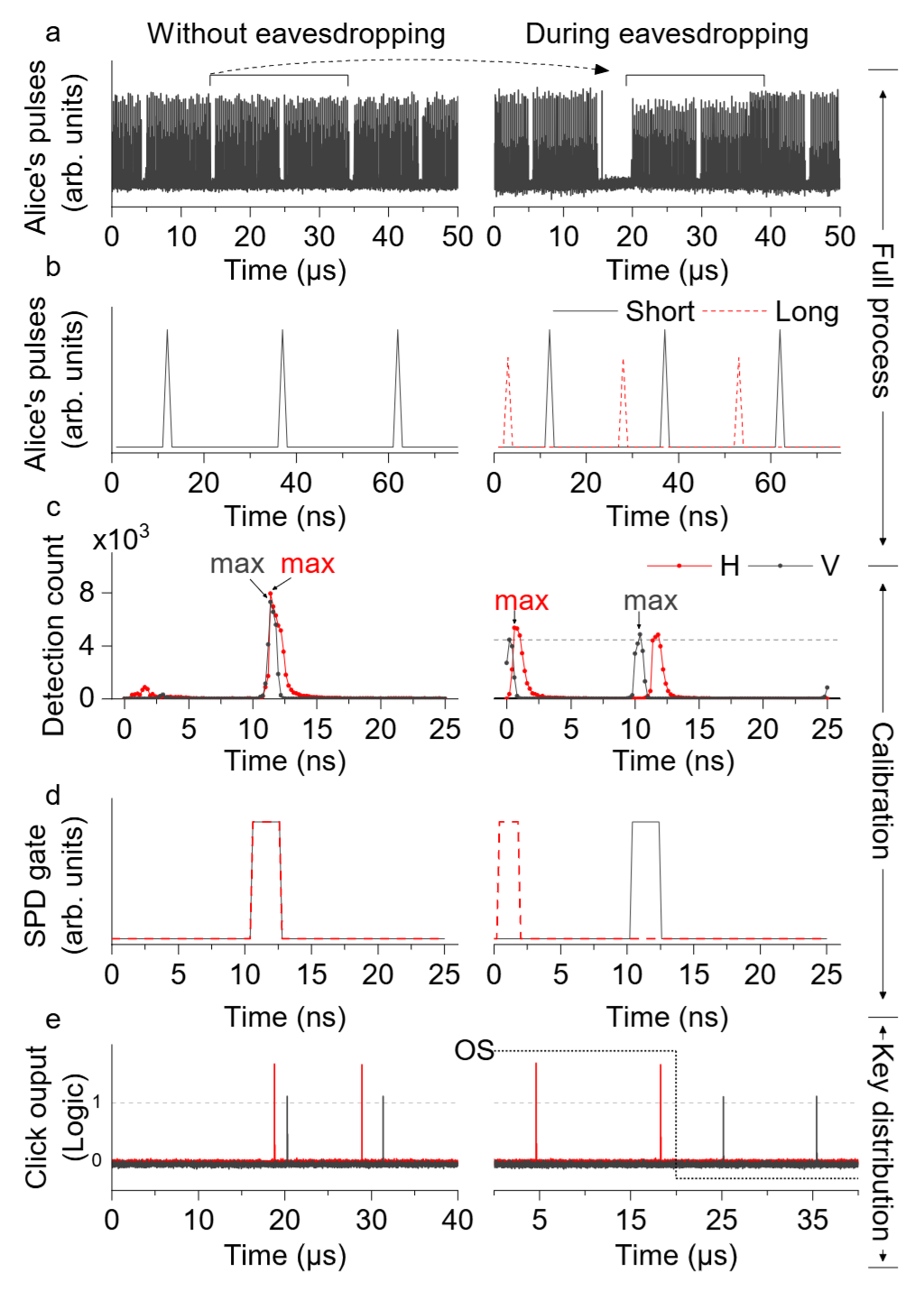

为了应对上述挑战,国防科技大学研究团队与西班牙维戈大学、俄罗斯量子中心合作,自主设计并实现了一种针对诱骗态 BB84 QKD 系统的“即插即用型渗透测试”方案及装置。该方案在系统的校准阶段,通过控制脉冲在长短路径间的切换,主动诱发并操控同一测量基下两个单光子探测器的门控位置错位。随后,在密钥交换阶段,通过持续操纵量子态到达接收端的时间,能够在不阻断QKD系统正常运行的状态下获取密钥信息。该测试方法无需截获-重发操作,独立于 QKD 系统的编码自由度,实现了整个渗透测试过程高度自动化。

渗透测试性能验证

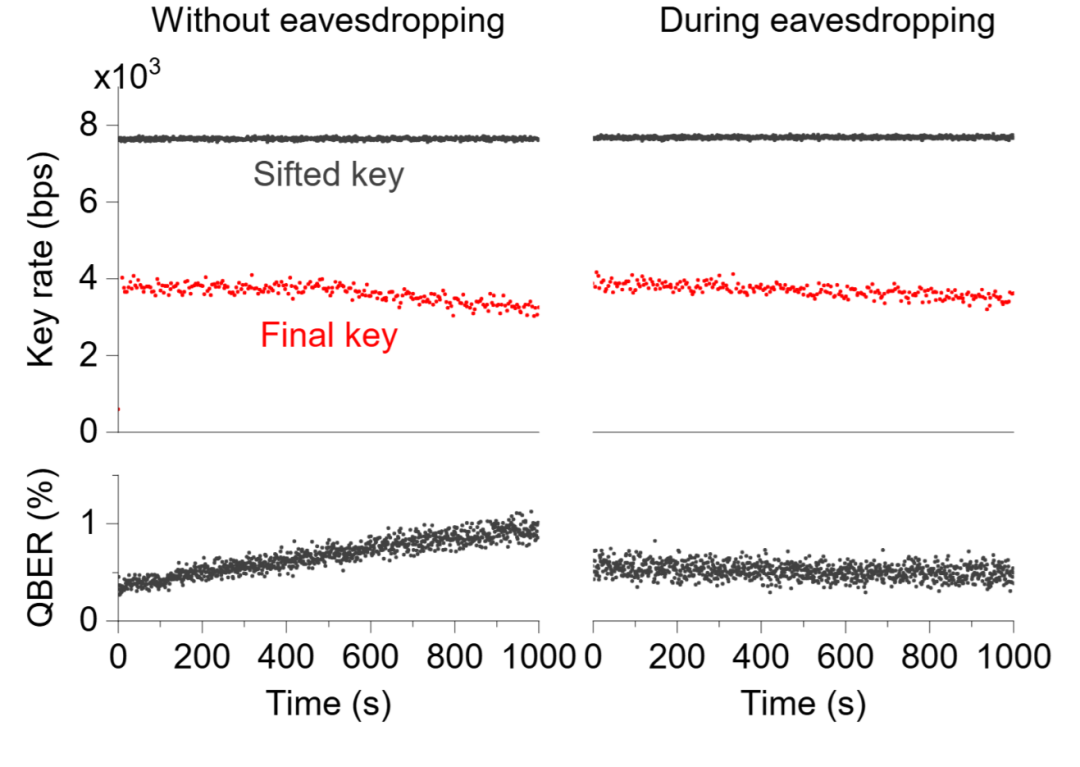

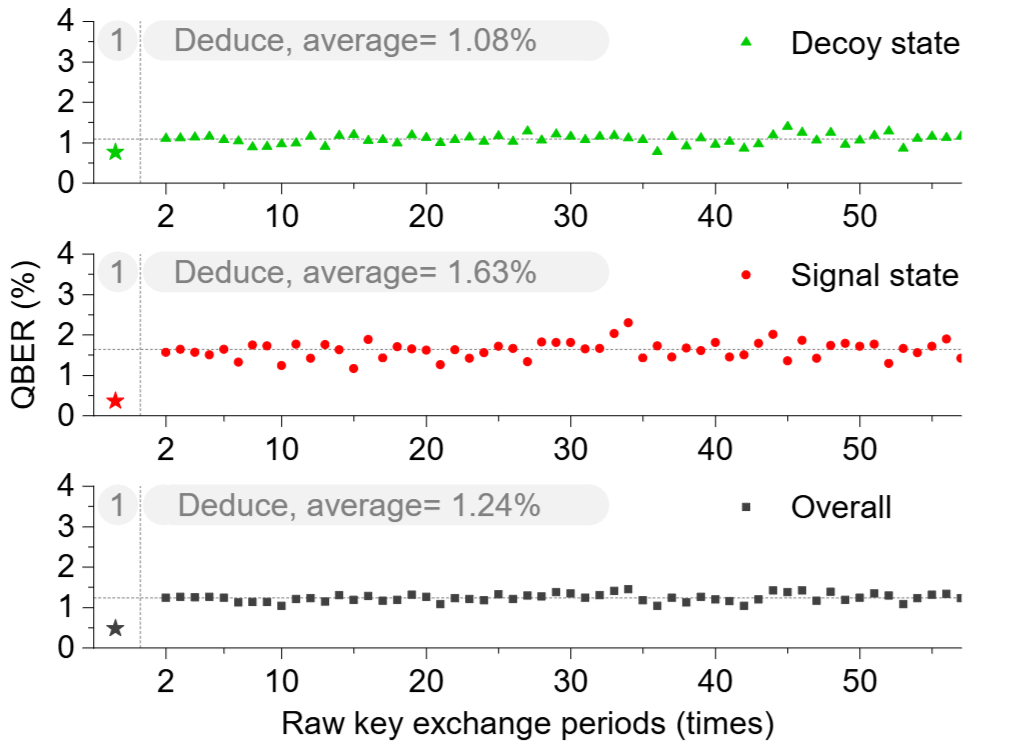

该渗透测试方法能够在系统运行期间,通过软硬件协同,全自动执行四个关键的子过程:获取系统状态、控制量子信号时序、追踪并补偿偏振漂移、以及推导筛选密钥。实验数据表明,该自动化实验装置能在短短几分钟内启动并优化全部测试参数,成功推导出了目标 QKD 系统生成的 98.97% 的筛选密钥。此外,由于渗透测试实验装置集成了实时的偏振补偿算法,在整个测试过程中,量子比特误码率(QBER)始终平稳地保持在 3% 的安全阈值以内,QKD系统持续运行不间断。

展望未来:护航量子安全

这项工作首次在黑盒模式下实现了QKD系统的在线自动化渗透测试,为 QKD 系统的实际安全性评估提供了先进的在线检测方法和平台。这一研究成果将推动量子密钥分发安全测评方法论的持续发展,为迈向实用化、高安全保障的量子密钥分发网络筑牢底座 。

了解详情,请阅读原文

[点击下方链接或阅读原文] ▼

Penetration testing of quantum key distribution system as a black box

National Science Review, nwag174, https://doi.org/10.1093/nsr/nwag174